تعریف حمله بروت فورس

حملات موسوم به «سعی و خطا» (بروت فورس) یکی از رایجترین انواع حملات هکرها جهت نفوذ به سیستم میباشند. در این روش از آزمون و خطا برای شکستن و یافتن رمزهای عبور، اطلاعات اصالتسنجی و کلیدهای رمزگذاری استفاده میشود. این تاکتیکی ساده و در عین حال موثر برای دستیابی غیرمجاز به حسابهای فردی و سیستمها و شبکههای سازمانها است. در اکثریت قریب به اتفاق موارد، حملات بروت فورس کاملاً غیرقانونی است. این تکنیک تنها زمانی قانونی است که یک سازمان یک تست نفوذ (Penetration Test) را با داشتن رضایت کتبی مالک علیه یک برنامه اجرا کند.

بروت فورس روشی نسبتاً رایج است که توسط مجرمان سایبری استفاده میشود. بنا بر تحقیقات، بروت فورس عامل 5٪ از کل نشت دادهها در سال 2017 بوده است. هکرها اغلب با استفاده از تکنیک بروت فورس اقدام به حدس زدن پسوردها و بررسی تمام حالات ممکن برای یافتن رمزهای عبور صحیح مینمایند. در صورتی که رمز پیچیده و طولانی باشد، این کار بسیار زمانبر خواهد شد.

هکرها در حملات بروت فورس تمام عبارتهای ممکن و موجود را جهت دسترسی به حسابهای کاربری، بررسی میکنند. با وجود اینکه بروت فورس یک روش قدیمی است، همچنان یکی از تاکتیکهای محبوب هکرها باقی مانده است.

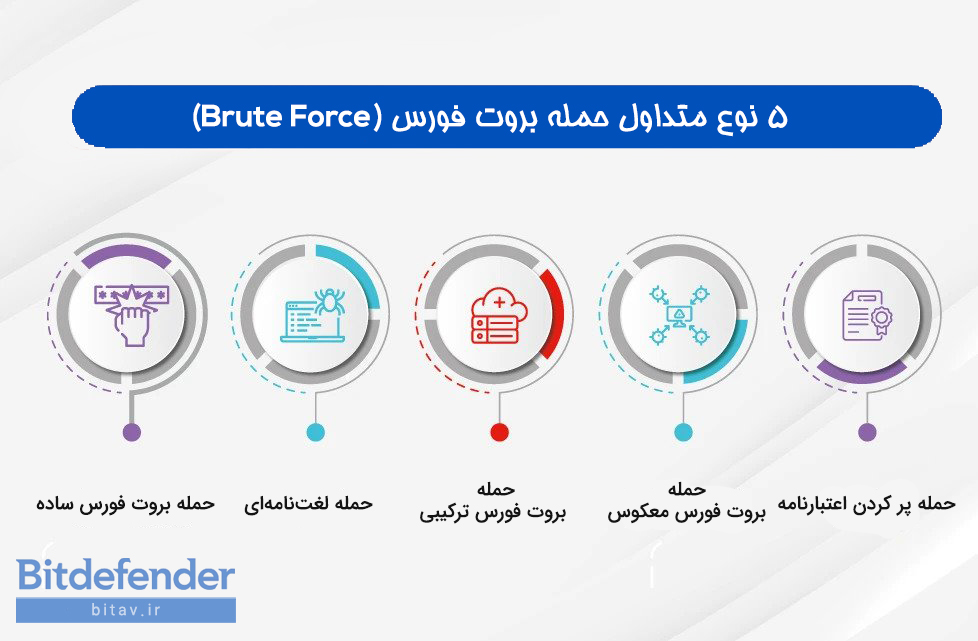

انواع حملات بروت فورس

حملات بروت فورس به روشهای مختلفی انجام میشوند و به مهاجمان اجازه دسترسی غیرمجاز و سرقت دادههای کاربر را میدهند. حملات بروت فورس به هر روشی که انجام شوند اصل آن که «امتحان کردن رمزهای عبور مختلف تا یافتن رمز اصلی» است، همواره ثابت باقی میماند.

حمله بروت فورس ساده

یک حمله بروت فورس ساده (Simple Brute Force Attack) زمانی اتفاق میافتد که یک هکر به صورت دستی و بدون استفاده از هیچ نرمافزاری رمزهای ورود مختلفی را حدس زده و آنها را امتحان میکند. در این روش مهاجمان معمولاً با ترکیب رمزهای عبور استاندارد یا کدهای شماره شناسایی شخصی (Personal Identification Number –به اختصار PIN) در تلاشند تا رمزعبور را حدس بزنند. حملات بروت فورس اغلب به راحتی انجام میشوند زیرا بسیاری از افراد همچنان از رمزهای عبور ضعیف و متداول مانند password123»» یا «1234» استفاده میکنند و یا رمز عبور یکسانی را برای چندین سایت بکار میگیرند. شرکت NordPass در گزارشی فهرستی از رایجترین رمزهای عبور را که کاربران در سال ۲۰۲۲ از آنها استفاده میکردند، منتشر کرده است. این فهرست که در لینک زیر قابل دسترس است حاوی ۲۰۰ رمز عبور متداول بصورت تفکیک شده است.

حمله لغتنامهای

در حملات Brute Force از نوع Dictionary Attack مهاجم هدفی را انتخاب کرده و در ادامه رمزهای عبور احتمالی را بر اساس نام کاربری آن فرد آزمایش میکند. به عبارت دیگر، فرد تمام ترکیبها را وارد نمیکند و فقط مواردی که احتمال میدهد رمزعبور باشد، بررسی مینماید. این روش حمله به خودی خود از نظر فنی یک حمله بروت فورس در نظر گرفته نمیشود، اما میتواند نقش مهمی در فرآیند شکستن رمز عبور بازی کند. نامگذاری این تکنیک برگرفته از استفاده مهاجم از لغتنامه است که در جریان آن کلمات با کاراکترها و اعداد خاص جایگزین میشود. این نوع حمله معمولاً زمانبر است و در مقایسه با روشهای حمله جدیدتر و مؤثرتر، شانس موفقیت کمی دارد.

حمله بروت فورس ترکیبی

حمله Hybrid Brute Force، ترکیبی از دو روش قبلی است که در آن هکر روش حمله Dictionary را با یک حمله بروت فورس ساده ترکیب میکند. معمولاً حمله Brute Force هیبریدی با حمله دیکشنری آغاز شده و به جای بررسی تمامی رمزهای عبور بر اساس نام کاربری، گذرواژهها و ترکیب رمزهای عبور استاندارد به صورت دستی با تغییرات اندکی بررسی میشوند. مهاجم پروسه آزمایش نمودن رمز عبور را با فهرستی از رمزهای عبور احتمالی شروع میکند، سپس با ترکیب حروف، کاراکترهای خاص و اعداد تلاش میکند تا رمز عبور صحیح را پیدا کند. این رویکرد به هکرها اجازه میدهد تا رمزهای عبوری را پیدا کنند که کلمات رایج یا محبوب را با اعداد، سالها یا کاراکترهای تصادفی مانندSanDiego123 یاRover2020 ترکیب میکند.

حملات بروت فورس معکوس

در حملات بروت فورس معکوس (Reverse Brute Force Attack) مهاجم فرآیند را با یک سری رمزهای عبور شناخته شده آغاز میکند تا از این طریق به شبکه نفوذ کند. آنها در این روش کاربر خاصی را مورد هدف قرار نمیدهند بلکه از فهرستی از رمزهای عبور برای هک میلیونها نام کاربری موجود در فهرست خود استفاده میکنند. مهاجمان همچنین ممکن است از رمزهای عبور ضعیف و متداولی نظیر Password123 برای جستجو و تطبیق در پایگاه داده حاوی فهرست نامهای کاربران موجود در شبکه، استفاده کنند.

حمله پر کردن اعتبارنامه

حملات موسوم به پر کردن اعتبارنامه (Credential Stuffing) از رمزهای عبور و نامهای کاربری افشاشده کاربران سوءاستفاده میکنند. مهاجمان در این روش ترکیب نام کاربری و رمز عبور سرقت شده را در حسابها، سایتها و پنلهای کاربری دیگر آزمایش میکنند تا ببینند آیا میتوانند به حسابهای کاربری دیگر نیز از طریق آنها دسترسی پیدا کنند یا خیر. اگر افراد از ترکیب نام کاربری و رمز عبور یکسان یا از رمزهای عبور مشابه برای حسابهای مختلف و پروفایلهای رسانههای اجتماعی مختلف خود استفاده کنند، مهاجمان با این رویکرد موفق به ورود و دستیابی به اطلاعات میشوند. به منظور جلوگیری از این دسته از حملات توصیه میشود اطلاعات اصالتسنجی سایتها و حسابهای کاربری مختلف، متفاوت باشند.

انگیزه حملات بروت فورس چیست؟

هک به روش بروت فورس به صبر و حوصله زیادی نیاز دارد و حتی ممکن است ماهها یا حتی سالها طول بکشد تا مهاجم بتواند رمز عبور یا کلید رمزگذاری را شکست دهد. بنابراین این سوال پیش میآید که حملات بروت فورس با چه هدفی انجام میشود. معمولاً اهداف هکرها از این حملات یکی از این موارد است:

بهرهجویی از رسانههای تبلیغاتی

هکر ممکن است جهت کسب سود مالی حاصل از کمیسیون تبلیغات، به یک یا چندین سایت حمله کند. روشهای رایج این گونه حملات عبارتند از:

- مهاجم با قرار دادن تبلیغات اسپم در سایتهای محبوب قادر خواهد بود تا هر بار که تبلیغی توسط بازدیدکننده سایت مشاهده شود یا بر روی آن کلیک شود، درآمد کسب کند.

- تغییر مسیر ترافیک از یک سایت معتبر به سایتهای تبلیغاتی سفارشی غیرقانونی.

- آلوده کردن سایت و بازدیدکنندگان آن سایت به بدافزارهایی نظیر نرمافزارهای جاسوسی که فعالیتها را پویش نموده و سپس اقدام به سرقت دادهها نموده و بدون رضایت کاربر به رسانههای تبلیغاتی میفروشند.

سرقت اطلاعات شخصی

هک کردن حسابهای شخصی کاربر میتواند گنجینهای از دادهها از جزئیات مالی و حسابهای بانکی گرفته تا اطلاعات پزشکی محرمانه را فراهم کند. دسترسی مهاجمان به یک حساب کاربری این امکان را فراهم میکند تا ضمن جعل هویت افراد، پول آنها را سرقت نموده و اطلاعات اصالتسنجی آنها را به اشخاص ثالث بفروشد یا از اطلاعات سرقت شده در اجرای حملات گستردهتر استفاده کند. دادههای شخصی و رمزهای عبور نیز میتوانند به واسطه نقض امنیت دادههای سازمانی به سرقت روند که این موجب میشود مهاجمان به پایگاههای اطلاعاتی حساس سازمانها دسترسی پیدا کنند.

انتشار بدافزار

حملات بروتفورس اغلب انگیزههای شخصی ندارند. یک هکر ممکن است به سادگی بخواهد خرابکاری ایجاد کند و مهارتهای مخرب خود را به نمایش بگذارد. او ممکن است این کار را با انتشار بدافزار از طریق ایمیل یا ارسال سرویس پیام کوتاه (SMS)، مخفی کردن بدافزار در یک سایت جعلی که کاملاً شبیه به یک سایت معتبر طراحی شده یا هدایت بازدیدکنندگان یک سایت معتبر به سایتهای مخرب انجام دهد. با آلوده کردن سیستم کاربر به بدافزار، مهاجم میتواند راه خود را به سیستمها و شبکههای متصل به آن سیستم باز کند و حملات سایبری گستردهتری را علیه سازمانها انجام دهد.

اجرای فعالیتهای مخرب

تبهکاران سایبری میتوانند از شبکههای مخرب یا باتنت (Botnet) در حملات بروت فورس استفاده کنند که موجب حملات DDoS نیز میشود.

ضربه به اعتبار یک شخص، سایت یا سازمان

حملات بروت فورس اغلب جهت سرقت دادههای یک سازمان اجرا میشوند که نه تنها موجب زیان مالی آن سازمانها میشود بلکه اعتبار و شهرت آنها را نیز خدشهدار میکند. چنانچه مهاجمان در حملات خود اطلاعات سایتها را دستکاری یا تخریب نمایند یا متن و تصاویر خلاف عرف و یا توهینآمیز منتشر کنند تخریب اعتبار دو چندان خواهد شد.

ابزارهای حمله بروت فورس

حدس زدن رمزهای عبور ایمیل کاربران یا حسابهای کاربری آنها در سایتها و رسانههای اجتماعی مختلف میتواند برای تبهکاران سایبری فرآیندی زمانبر باشد، بهخصوص اگر حسابها دارای رمزهای عبور قوی باشند. هکرها برای ساده کردن این فرآیند، نرمافزار و ابزارهایی را توسعه دادهاند که به آنها در شکستن رمزهای عبور کمک میکند.

ابزارهای بروت فورس برنامههایی را شامل میشوند که سعی در شکستن نام کاربری و رمز عبورهای بسیار دشوار دارند. ابزارهای رایج در حمله بروت فورس عبارتند از:

- Aircrack-ng: ابزاری است که برای هک شبکه Wi-Fi و حدس زدن رمز شبکه وایرلس (Wi-Fi) و پایش و انتقال دادهها و حمله به سازمان از طریق روشهایی مانند ایجاد نقاط دسترسی جعلی (Access Point) و تزریق بسته (Packet Injection) مورد استفاده قرار میگیرد.

- John the Ripper: این برنامه کد باز (Open Source) در حملات بروت فورس برای شکستن رمزهای عبور در سیستمها و پلتفرمهای مختلفی نظیر macOS، Unix، Windows، سرورهای پایگاه داده، برنامههای کاربردی تحت وب، ترافیک شبکه، کلیدهای خصوصی رمزگذاری شده، فایلها و نسخ پشتیبان مورد استفاده قرار میگیرد.

این نوع نرمافزارها به سرعت ترکیبهایی را حدس زده، رمزهای عبور ضعیف را شناسایی نموده و قفل پروتکلها، مودمهای بیسیم و دستگاههای ذخیرهسازی رمزگذاری شده را میشکنند.

یک حمله بروت فورس همچنین به قدرت محاسباتی بالایی نیاز دارد. جهت تامین آن هکرها راهکارهای سختافزاری را توسعه دادهاند که فرآیند پردازش را سادهتر میکند، مانند ترکیب واحد پردازش مرکزی دستگاه (Central Processing Unit – به اختصار CPU) و واحد پردازش گرافیکی (Graphic Processing Unit – به اختصار GPU). افزودن هسته محاسباتی GPU سیستم را قادر میسازد تا چندین کار را به طور همزمان پردازش کند و هکرها رمزهای عبور را با سرعت قابل توجهی بشکنند.

چگونه از حملات بروت فورس جلوگیری کنیم؟

افراد و سازمانها میتوانند تاکتیکهای مختلفی را جهت محافظت از خود در برابر آسیبپذیریهای شناخته شده در پروتکلهایی نظیر RDP یا Remote Desktop Protocol به کار گیرند. همچنین تحلیل امنیت و روشهای رمزنگاری بکار گرفته شده میتواند به سازمانها کمک کند تا سطح امنیتی خود را تقویت نموده و از اطلاعات محرمانه خود در برابر حملات بروت فورس محافظت کنند. اقداماتی که میتوان با اجرای آنها از این نوع حملات جلوگیری نمود به شرح زیر است :

استفاده از رمزهای عبور پیچیده و قوی

بهترین راه برای دفاع در برابر حملات بروت فورس که رمزهای عبور را هدف قرار میدهند، بکارگیری رمزهای عبور پیچیده و قوی میباشد. کاربران نهایی با استفاده از گذرواژههای قوی – ترکیبی از حروف بزرگ و کوچک به همراه عدد و کاراکترهای خاص و عدم بکارگیری رمزهای مشابه برای حسابهای کاربری مختلف – نقش کلیدی در حفاظت از دادههای خود و سازمانشان دارند. این کار حدس زدن گذرواژهها را برای مهاجمان سختتر و زمانبرتر میکند و ممکن است منجر به تسلیم شدن آنها شود.

هرچه یک رمز عبور طولانیتر و پیچیدهتر باشد، شکستن آن دشوارتر است. رمز عبور هشت کاراکتری به طور گسترده در عرض چند ساعت قابل شکستن است. یک تحقیق در سال 2019 نشان داد که هر رمز عبور هشت کاراکتری، مهم نیست که چقدر پیچیده باشد، میتواند تنها در 2.5 ساعت شکسته شود.

نکات کلیدی در انتخاب رمزهای عبور قوی عبارتند از:

- بکارگیری گذرواژه منحصربهفرد برای هر حساب کاربری: در تکنیک پر کردن اعتبارنامه (Credential stuffing) هکرها گذرواژههای افشا شده سایتهای دیگر را آزمایش میکنند تا بررسی کنند که آیا آنها در جای دیگری نیز بکار گرفته شدهاند یا خیر. متأسفانه، از آنجایی که اغلب کاربران از یک رمز عبور مشابه برای ایمیل و چندین حساب کاربری دیگر نظیر رسانههای اجتماعی و سایتها استفاده میکنند، مهاجمان اغلب با این روش موفق به شکستن رمزهای عبور میشوند. بنابراین ضروری است که هرگز از رمز عبور یکسان برای سایتها یا حساب کاربری مختلف استفاده نکنید.

- استفاه از نرمافزارهای مدیریت رمزهای عبور: بکارگیری نرمافزار مدیریت رمز عبور، ایجاد رمزهای عبور ایمن و منحصر به فرد را برای تمامی سایتها و حسابهای کاربری شما آسانتر میکند. این نرمافزار به طور خودکار موجب ورود کاربران به چندین سایت و ردیابی آنها میشود و به کاربر امکان میدهد به سادگی به تمامی حسابهای خود دسترسی داشته باشد. با نرمافزار مدیریت رمز عبور، کاربران میتوانند رمزهای عبور طولانی و پیچیده ایجاد نموده و آنها را به صورت ایمن ذخیره کنند و از فراموشی، گم شدن یا سرقت شدن رمز عبور در امان باشند.

از رمزهای عبور کاربران محافظت کنید

چنانچه سازمانی قادر به محافظت از دادههای خود در برابر حملات بروت فورس نباشد، بکارگیری رمزهای عبور قوی و پیچیده برای کاربران سودی ندارد. در ادامه برخی از تاکتیکهایی که از طریق حفاظت از کاربران و تقویت امنیت شبکه موجب پیشگیری از حملات بروت فورس میشوند را عنوان مینمائیم:

- بکارگیری الگوریتمهای رمزگذاری پیچیده: برای رمزهای عبور سیستم از الگوریتمهای رمزگذاری با بالاترین نرخ رمزگذاری موجود مانند SHA-512 استفاده کنید. الگوریتمهای رمزگذاری قدیمی و یا ضعیف را بکار نگیرید. در صورت استفاده نمودن از الگوریتمهای پیچیده و جدید سرعت اجرای حملات بروت فورس به طور چشمگیری کاهش مییابد.

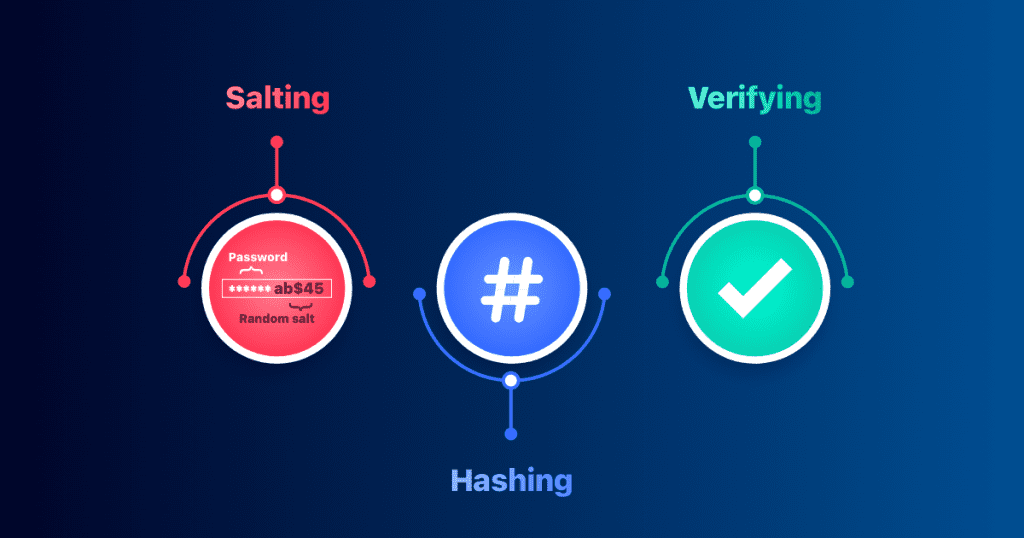

- رمزنگاری کلمه عبور با استفاده از تکنیک Salt Hashing: این تکنیک یکی از تاکتیکهای رمزنگاری (Cryptography) است که به مدیران سیستم امکان میدهد هش رمز عبور خود را تقویت کنند. در این تکنیک برای تقویت و محافظت از رمز عبور، حروف و اعداد تصادفی ذخیره شده در یک پایگاه داده جداگانه به رمز عبور اضافه میشوند. Salt Hashing همچنین موجب کندتر شدن اجرای Dictionary Attack و Brute-Force Attack برای شکستن رمزهای عبور میشود. بدون این تکنیک، کافی است مهاجم هش هر رمز عبور را حدس زده و آن را با تمامی هشها مقایسه کند. اما با اعمال Salt Hashing، تمامی رمزهای عبوری احتمالی saltهای متفاوتی دارند به طوری که برای هر salt باید رمزهایی حدس زده شود و این عملیات محاسبه هش را بسیار پرهزینه و زمانبر میکند.

- بکارگیری احراز هویت چند عاملی (MFA): هنگامی که احراز هویت چند عاملی را به پروسه ورود کاربر اضافه میکنید، دیگر صرفاً متکی به رمزهای عبور ثابت نمیباشید. با استفاده از MFA، پس از اینکه کاربر با رمز عبور خود وارد سیستم شد، از او خواسته میشود که مدارک دیگری را نیز ارائه کند که نشان دهد همان کسی است که ادعا میکند - مانند کدی که از طریق پیام کوتاه به گوشی همراه او ارسال میشود یا اسکن اثر انگشت -. این میتواند مانع از دسترسی یک هکر به حساب کاربری یا سامانه یک کاربر شود، حتی اگر آنها رمزعبور و نام کاربری او را در اختیار داشته باشند.

- ایجاد محدودیت در تلاش برای ورود به سیستم: یکی از متداولترین روشها جهت پیشگیری از حملات Brute Force، محدود کردن تعداد دفعاتی است که کاربر میتواند رمز عبور خود را وارد کند. جلوگیری از تلاش مجدد برای ورود به سیستم پس از دو یا سه بار ورود ناموفق، میتواند مانع از نفوذ یک مهاجم بالقوه شود. همچنین قفل نمودن یک حساب کاربری پس از تلاشهای ناموفق متعدد برای ورود، مانع از آزمایش مکرر ترکیب نام کاربری و رمز عبور از سوی هکر میشود.

- استفاده از CAPTCHA در ورود: CAPTCHA یا تصویر امنیتی به معنای یک تست کاملاً خودکار برای تشخیص انسان از کامپیوتر میباشد. در واقع سوالی است که انسان میتواند به آن پاسخ دهد ولی کامپیوتر قادر نیست به کپچا پاسخ دهد یا آن را تشخیص دهد. برخی اوقات CAPTCHA از کاربر درخواست میکند که تصاویر متنی مشاهده شده بر روی صفحه نمایش را تایپ کند یا به یک سوال ریاضی پاسخ دهد. برخی از کپچاها پیچیدهتر هستند و از کاربر میخواهند که اشیاء موجود در تصاویر متعدد را شناسایی و علامت بزنند. دور زدن کپچا شاید به تنهایی برای هکرها چندان هم دشوار نباشد اما میتواند موانعی را برای مهاجمان احتمالی ایجاد کنند و در ترکیب با تکنیکهای دیگر میتواند بسیار موثرتر واقع شود.

- مسدودسازی IPهای مخرب: استفاده از فهرست IP های مسدودشده که در حملات پیشین مورد استفاده قرار گرفتهاند به محافظت از شبکه سازمانها و کاربران آنها در برابر مهاجمان شناخته شده کمک میکند. به روز نگه داشتن این فهرست در جلوگیری از اجرای حملات جدید توسط تبهکاران سایبری بسیار مهم است.

- حذف تمامی حسابهای بلااستفاده: حسابهای بلااستفاده یا محافظت نشده همانند دربی باز برای مجرمان سایبری در حمله به یک سازمان میباشند. کسبوکارها باید بهطور مستمر حسابهای کاربری را بررسی نموده و در حالت ایدهآل، حسابها را به محض خروج کارکنان از سازمان حذف کنند تا از بکارگیری آنها در حملات بروت فورس جلوگیری شود. این امر به ویژه برای کارمندانی با امتیاز بالا که حق دسترسی به اطلاعات حساس و حیاتی سازمان را دارند، بسیار مهم است.

بهروزرسانی مستمر سیستمهای عامل، نرمافزارها و رمزهای عبور

علاوه بر آموزش مداوم کاربران و بکارگیری راهکارهای امنیتی فناوری اطلاعات، کسبوکارها باید سیستمهای عامل و نرمافزارها را همیشه بهروز نگه دارند و به طور مداوم به کارمندان در خصوص امنیت سایبری و روشهای ارتقاء آن آموزش دهند.

- آموزش کارکنان: برای کاربران مهم است که با بهترین شیوههای حفظ امنیت، نحوه انتخاب رمز عبور و یا نشانههای وقوع حملات سایبری آشنا شوند. همچنین ضروری است کارکنان به طور منظم آموزش ببینند تا از آخرین تهدیدات آگاه شده و شیوههای مقابله با آنها را بیاموزند. ابزارهای مدیریت رمز عبور همچنین به کاربران امکان میدهد رمزهای عبور پیچیده را ذخیره نموده و خطر هک رمز عبور خود را که میتواند دادههای سازمان را در معرض خطر قرار دهد، از بین ببرند.

- نظارت بر شبکهها به صورت بلادرنگ: حملات بروت فورس را میتوان از طریق فعالیتهایی نظیر تلاشهای متعدد برای ورود به سیستم یا یک حساب کاربری یا ورود از دستگاههای جدید یا مکانهای غیرمعمول تشخیص داد و شناسایی نمود. کسبوکارها باید دائماً سیستمها و شبکههای خود را از نظر هر گونه رفتار مشکوک یا غیرعادی کنترل نموده و فوراً فعالیتهای بالقوه مخرب را مسدود کنند.

بیت دیفندر چگونه میتواند از اجرای حملات بروت فورس جلوگیری کند؟

راهکار GravityZone Business Security Premium شرکت بیتدیفندر (Bitdefender) سطح جدیدی از حفاظت سازمان را در برابر هر نوع تهدید پیچیده سایبری یا حملاتی که به دنبال بهرهجویی از ضعفهای امنیتی سیستم میباشند، فراهم میکند. این راهکار با بیش از 30 فناوری مبتنی بر یادگیری ماشین، لایههای دفاعی متعددی را فعال کرده و امنیت نقاط پایانی را تأمین مینماید.

Bitdefender Network Attack Defense از طیف گستردهای از حملات از جمله تکنیکهای موسوم به «سعی و خطا» (بروت فورس) و پویشگرهای درگاه (Port Scanners)، حملات سرویس وب (تزریق کد SQL)، حملات در بستر ترافیک اینترنتی (باتنتها، نشانیهای URL مخرب یا حملات IOT از راه دور) و نقض حریم خصوصی که از طریق حملات موسوم به فیشینگ برای سرقت و استخراج رمزهای عبور کارتهای اعتباری یا نشانیهای ایمیل صورت میگیرد، جلوگیری میکند.

جهت استعلام قیمت آنتی ویروس بیتدیفندر و کسب اطلاعات و راهنمای بیشتر با کارشناسان متخصص ما تماس بگیرید.